Principe:

Principe:

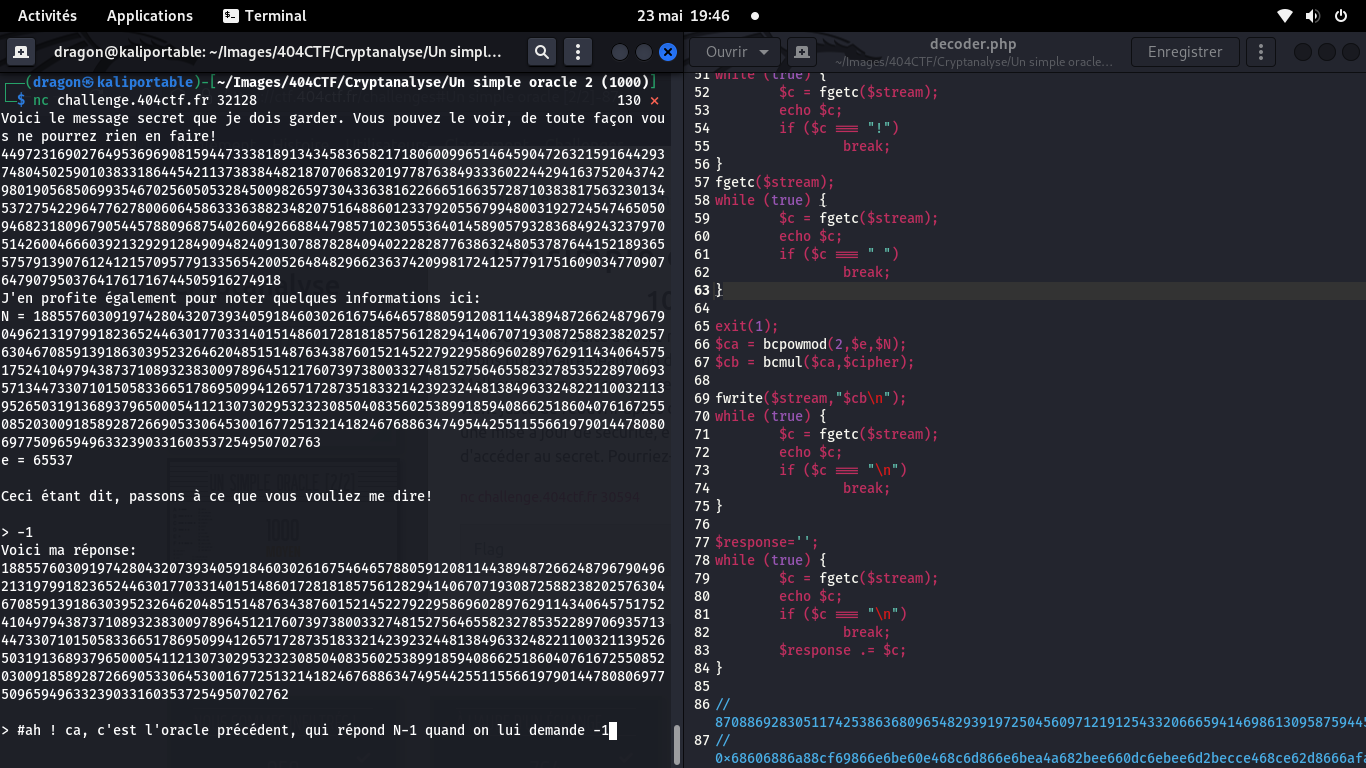

Savoir que -1**d_premier mod N = N - 1 ce qui permet de déjouer l'oracle comme précédemment, même si celui-ci ne nous donne pas le module N

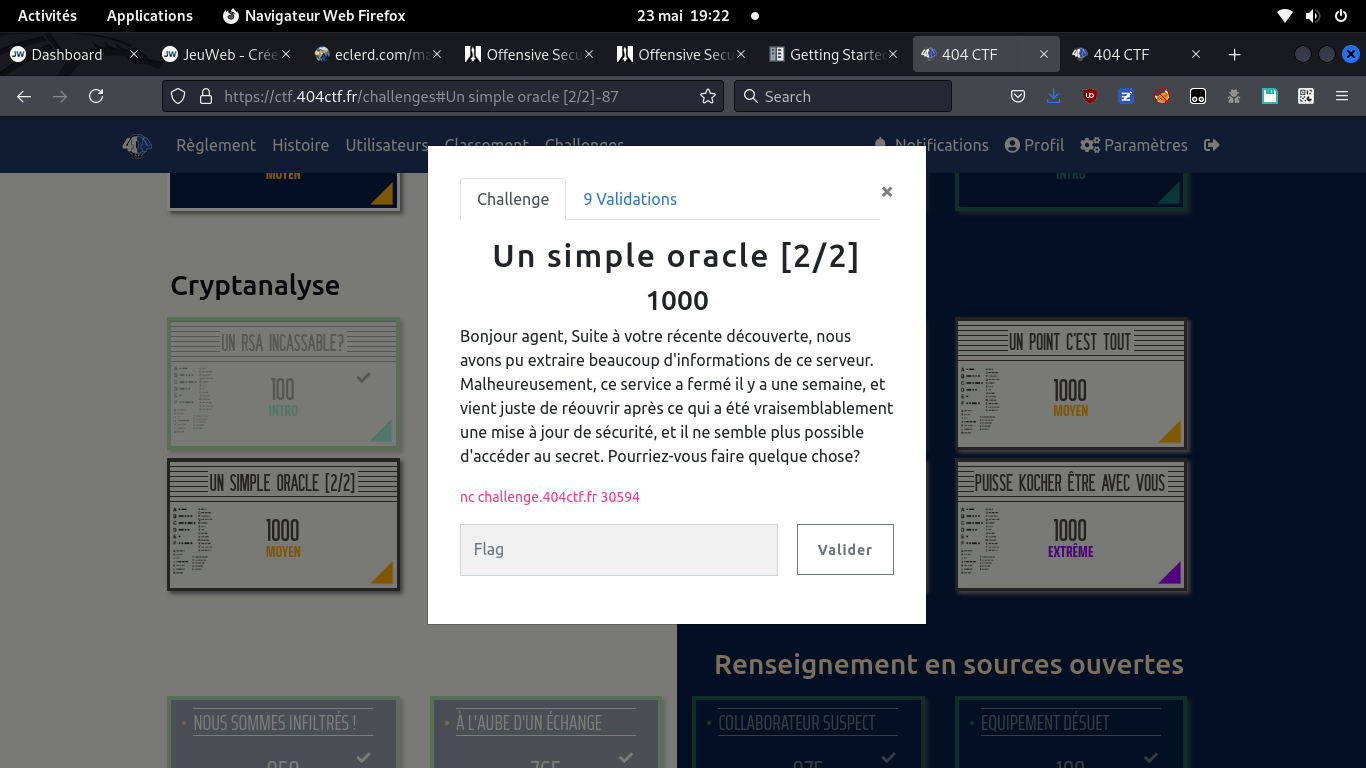

Le challenge

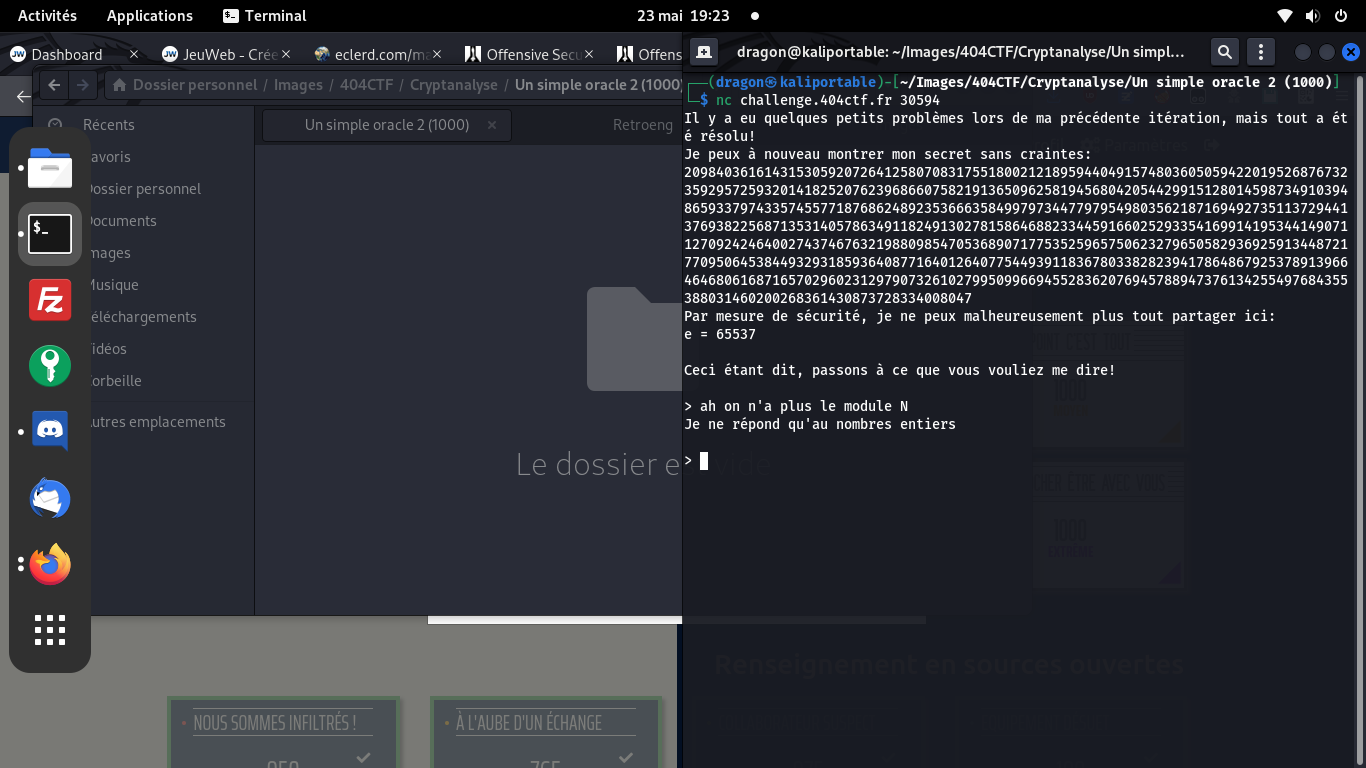

Byebye module

Je vais sur la terrasse, je roupille un peu, et je me demande: que se passe-t-il si j'envoie -1 à l'oracle? Vu que 0 et 1 sont des valeurs un peu spéciale, -1 pourrait aussi l'être

Quand des challenges sont ainsi liés, avec un second challenge similaire au premier mais donnant moins d'informations, faire ses tests sur le premier challenge (plus complet) est très pratique

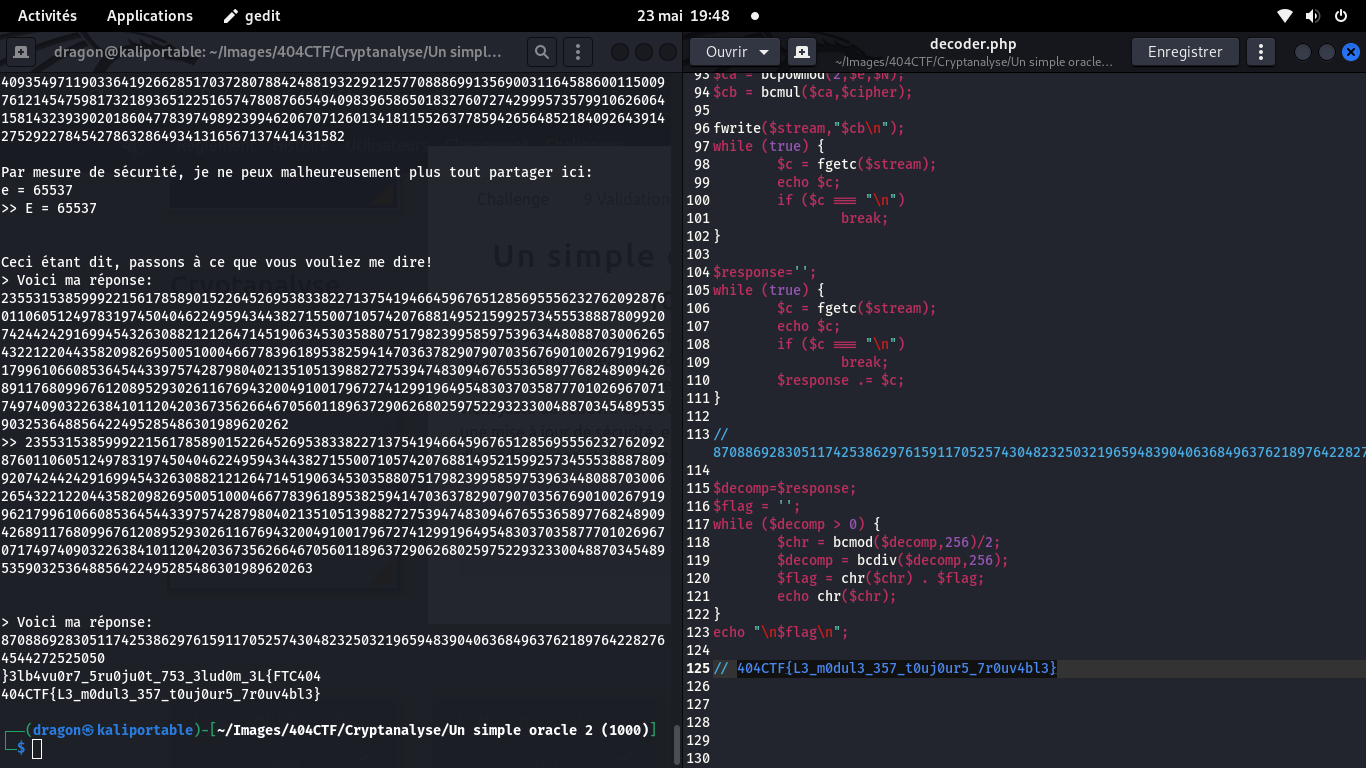

404CTF{L3_m0dul3_357_t0uj0ur5_7r0uv4bl3}

En pratique, cela marche car -1 ** [un nombre premier, donc impair] = -1 et car -1 mod N = N - 1 donc -1 ** d mod N = N - 1