Principe:

Principe:

Extraire les données excédentaires à la fin d'un fichier (une image PNG)

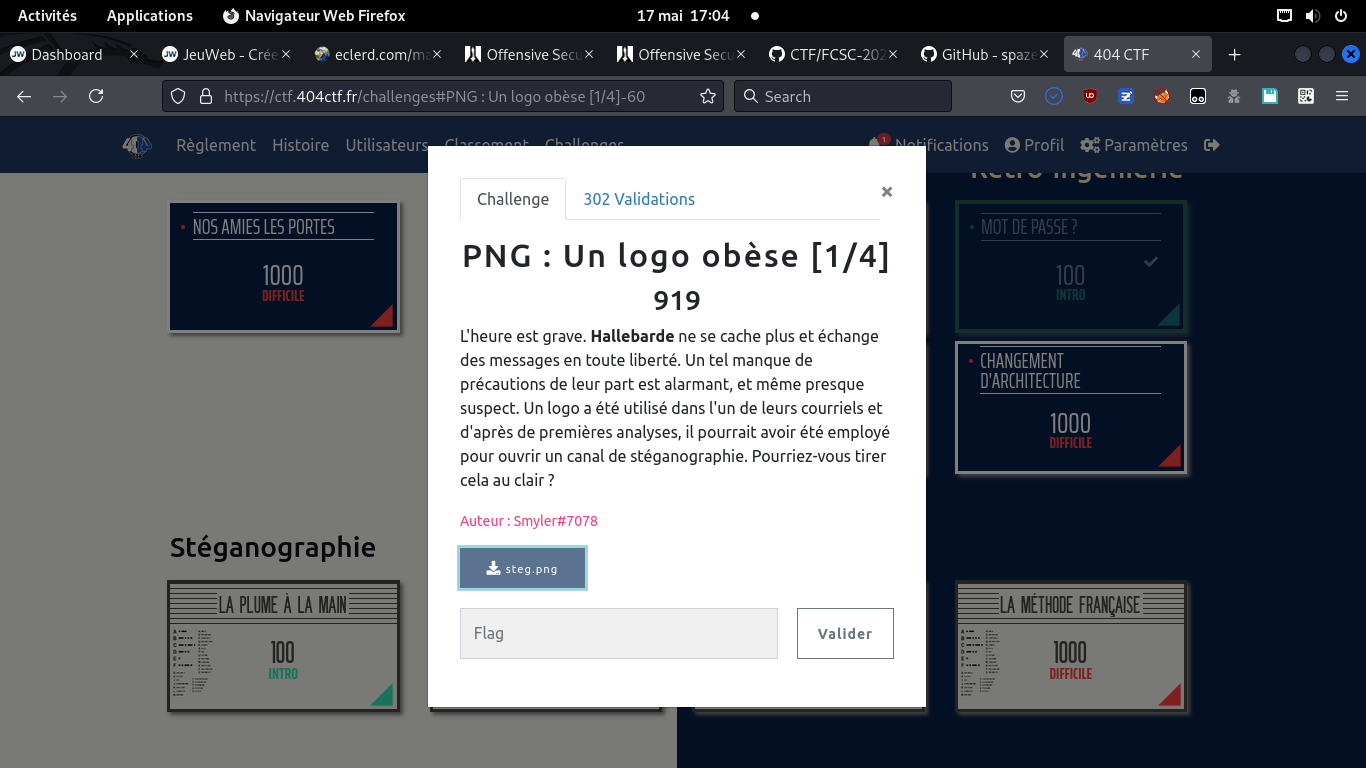

Le challenge

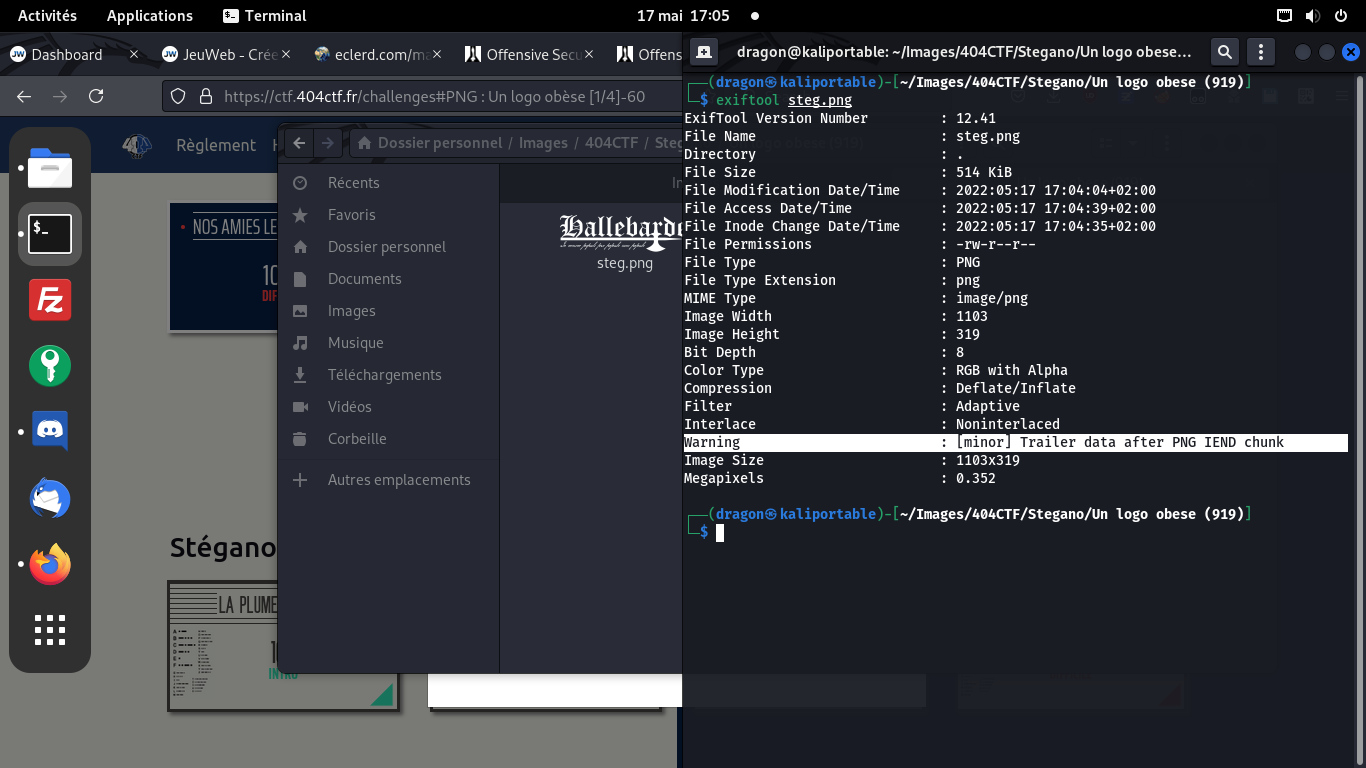

Exiftool

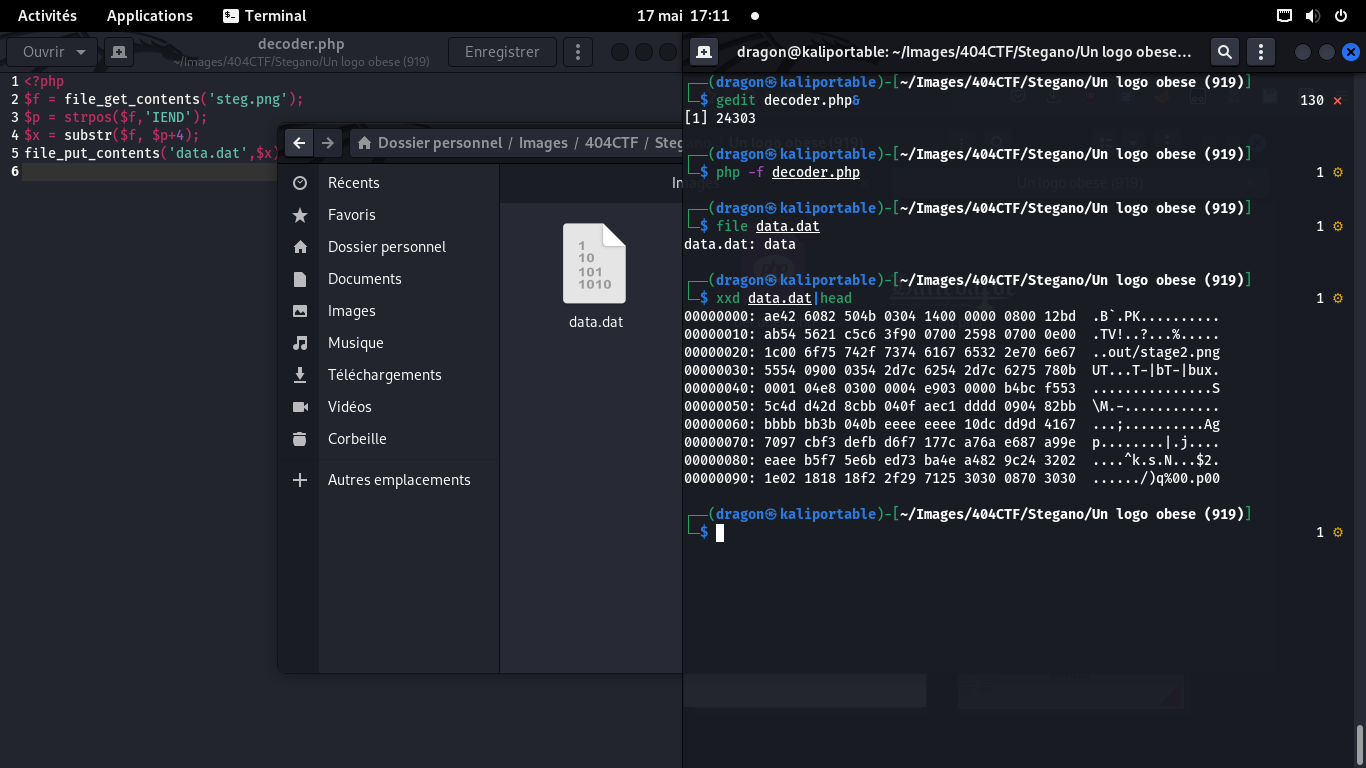

Extraction

Notez que ce script est faux: il faut extraire à partir de IEND + 8 chars: un offset +4 pour la longueur de la chaine IEND et un autre offset +4 pour la longueur du CRC32 qui la suit!

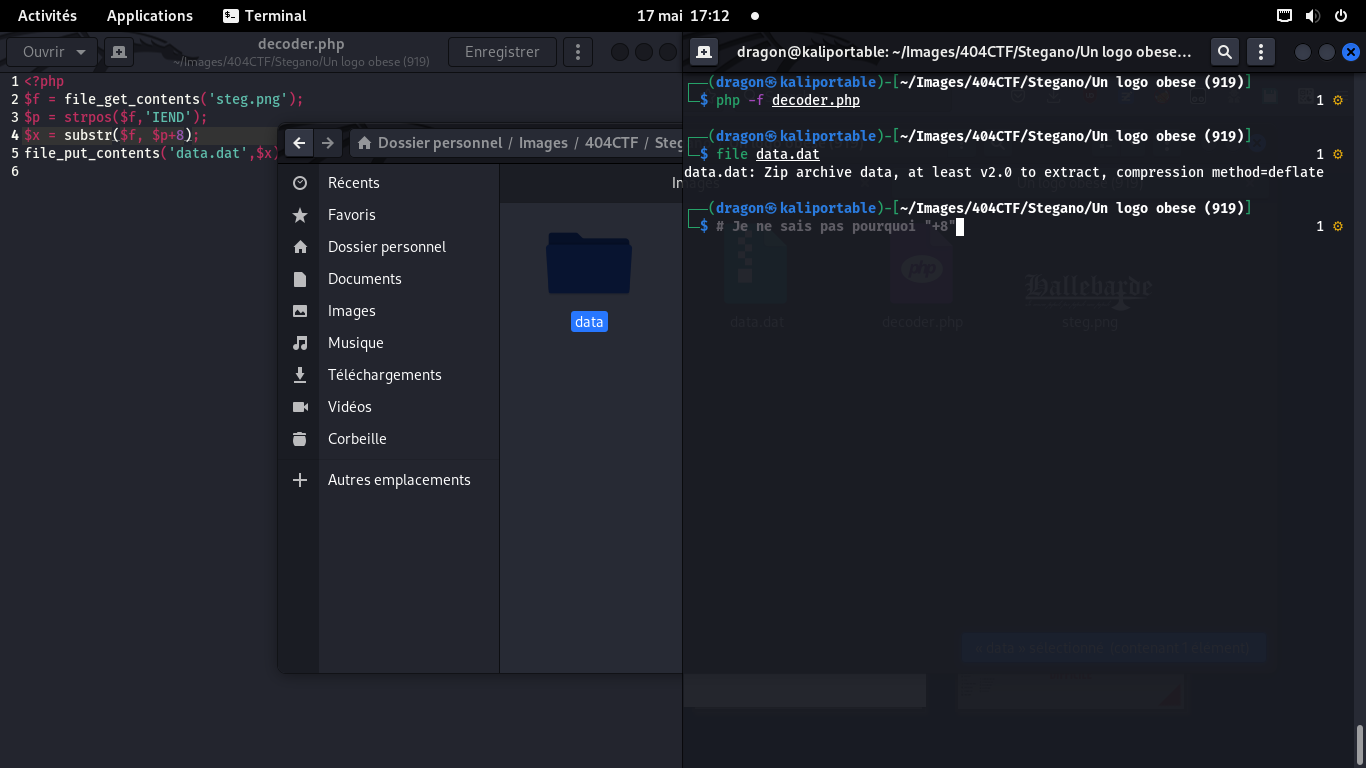

Le fichier de données ressemble beaucoup à un header ZIP (PK et, plus loin, des chemins de fichiers). Si je n'avais pas fait d'erreur d'offset dans mon script, j'aurai directement eu un ZIP.

Savoir identifier des formats de fichiers en un coup d'oeil, surtout pour les plus courants, c'est très utile!

Flag

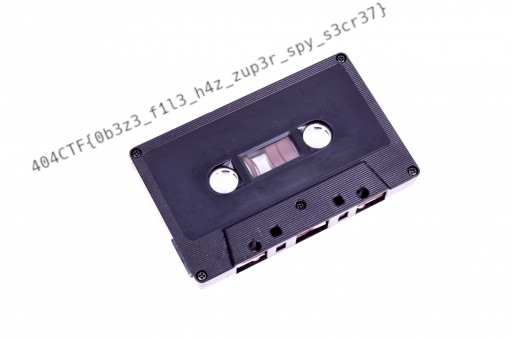

404CTF{0b3z3_f1l3_h4z_zup3r_spy_s3cr37}