Principe:

Principe:

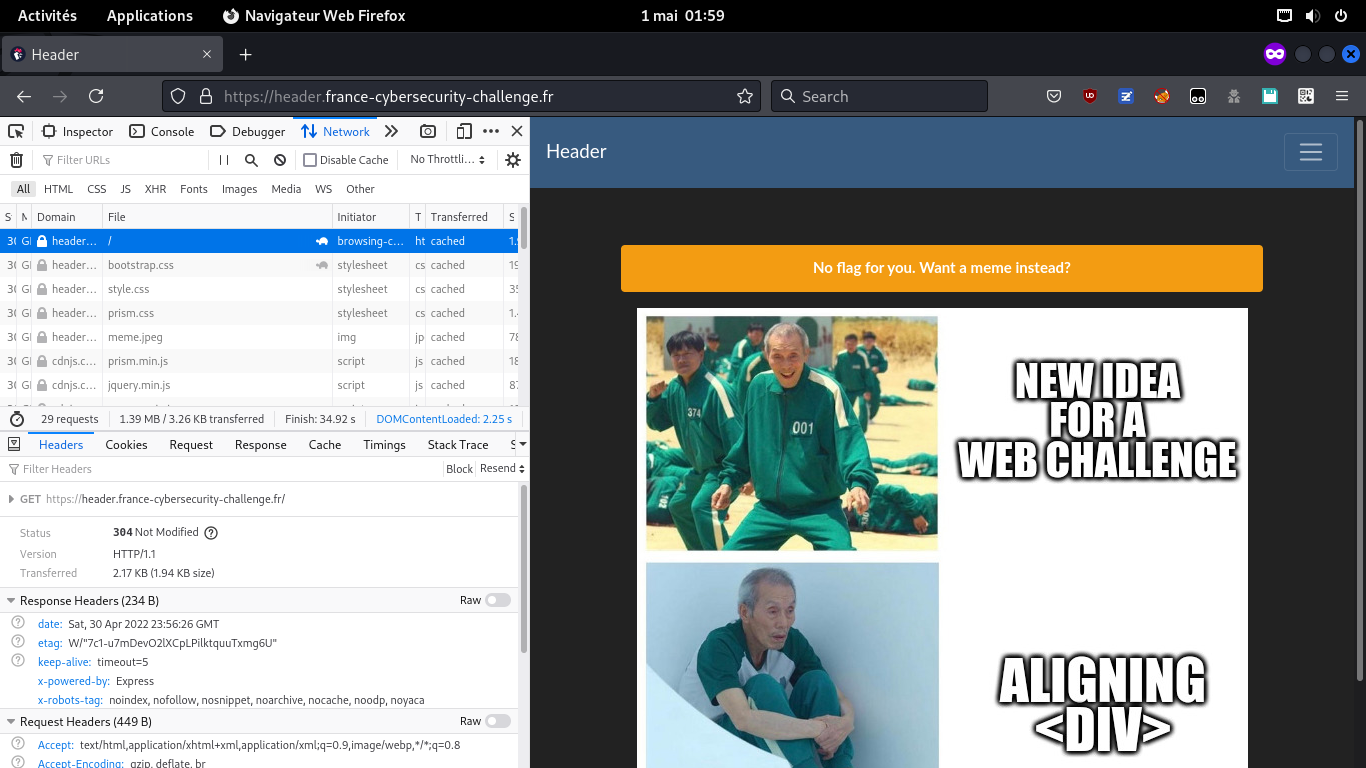

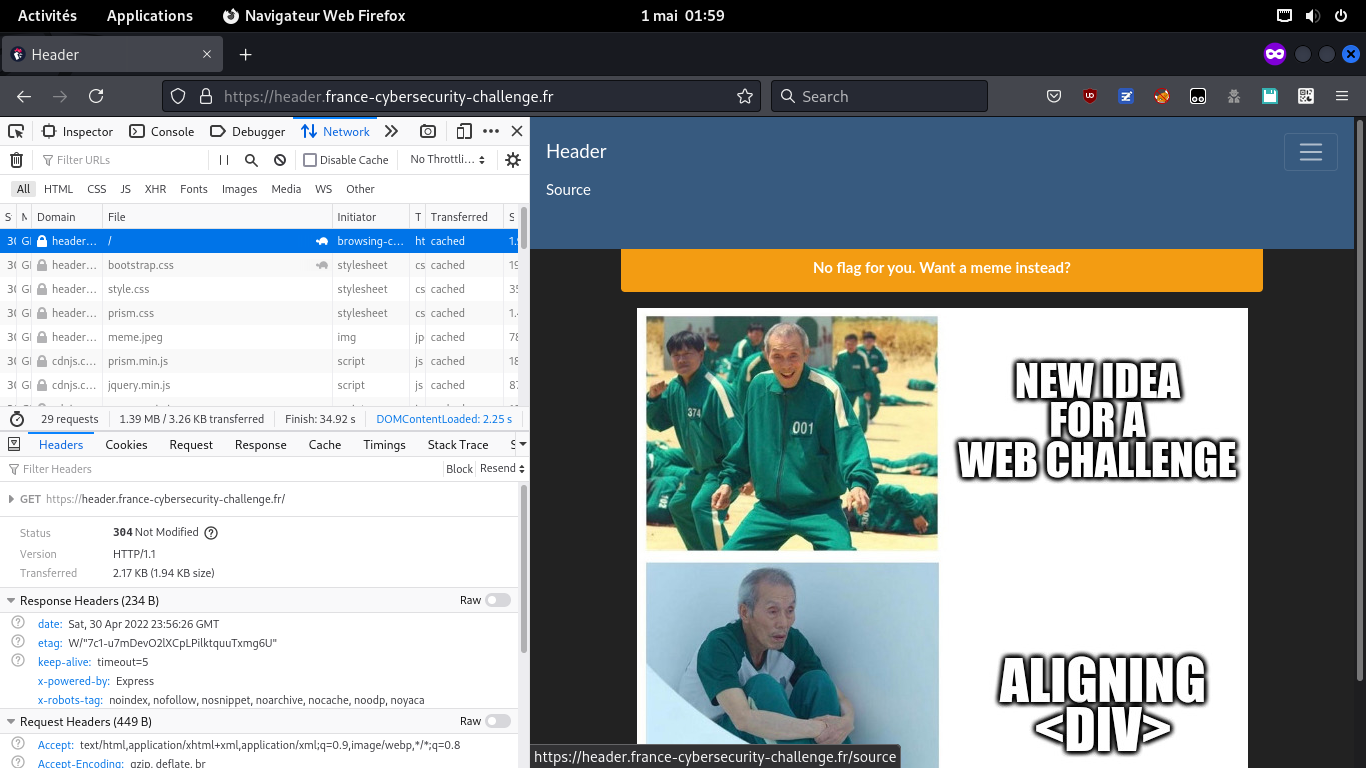

Trouver et lire le code source du serveur web, puis envoyer un header HTTP avec une valeur spécifique pour obtenir le flag

Le challenge

Le site web

app.get('/', async (req, res) => {

var verif = req.header("X-FCSC-2022");

if (verif == "Can I get a flag, please?") {

// ... La résolution

Dans les sources, on s'aperçoit que le site nous retournera une page différente si le header HTTP X-FCSC-2022 est présent et que sa valeur est Can I get a flag, please?, donc:

curl -H 'X-FCSC-2022:Can I get a flag, please?' -o result.html https://header.france-cybersecurity-challenge.fr/ <strong>Here it is:

FCSC{9ec57a4a72617c4812002726750749dd193d5fbbfeef54a27a9b536f00d89dfb}

</strong>