Principe:

Principe:

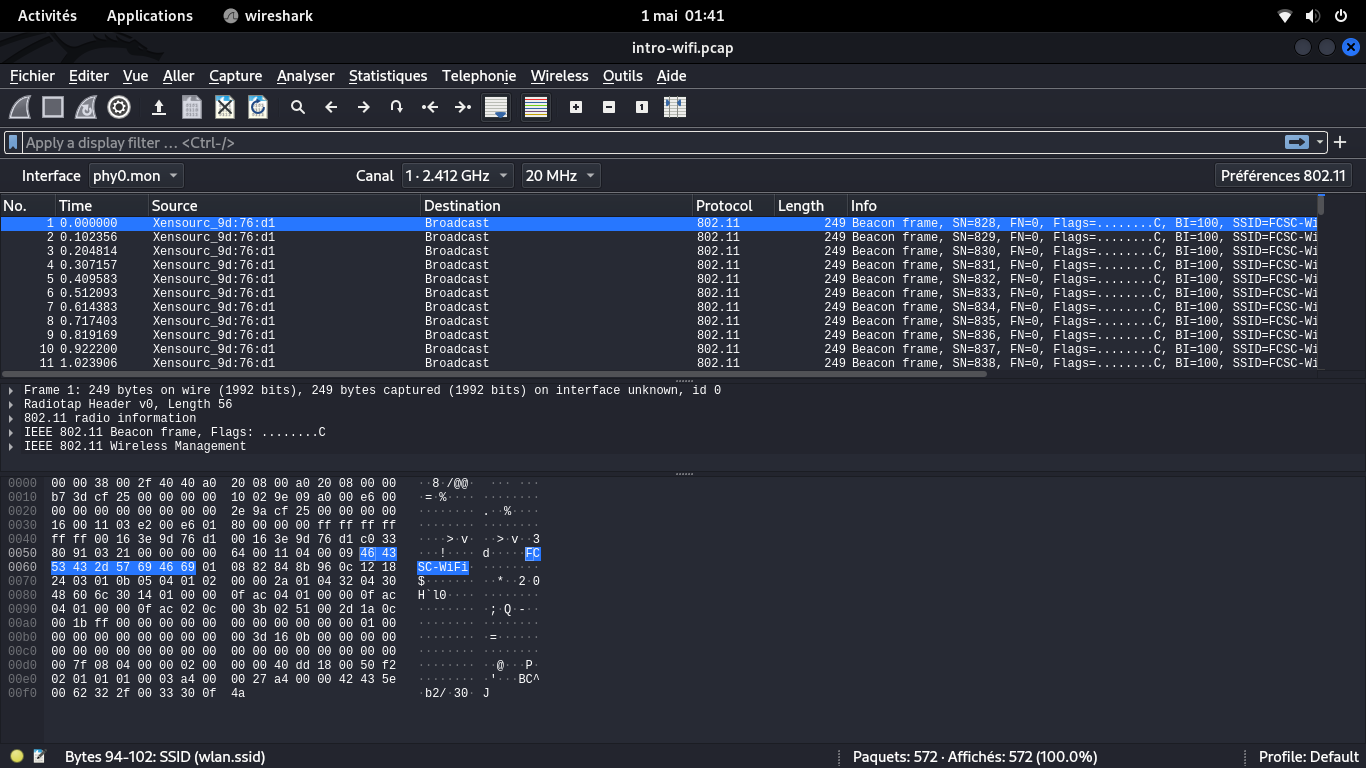

Donner le mot de passe WPA d'un Wifi à Wireshark pour déchiffrer un dump PCAP et récupérer le flag dans un échange HTTP qu'il contient

Le challenge

Wireshark

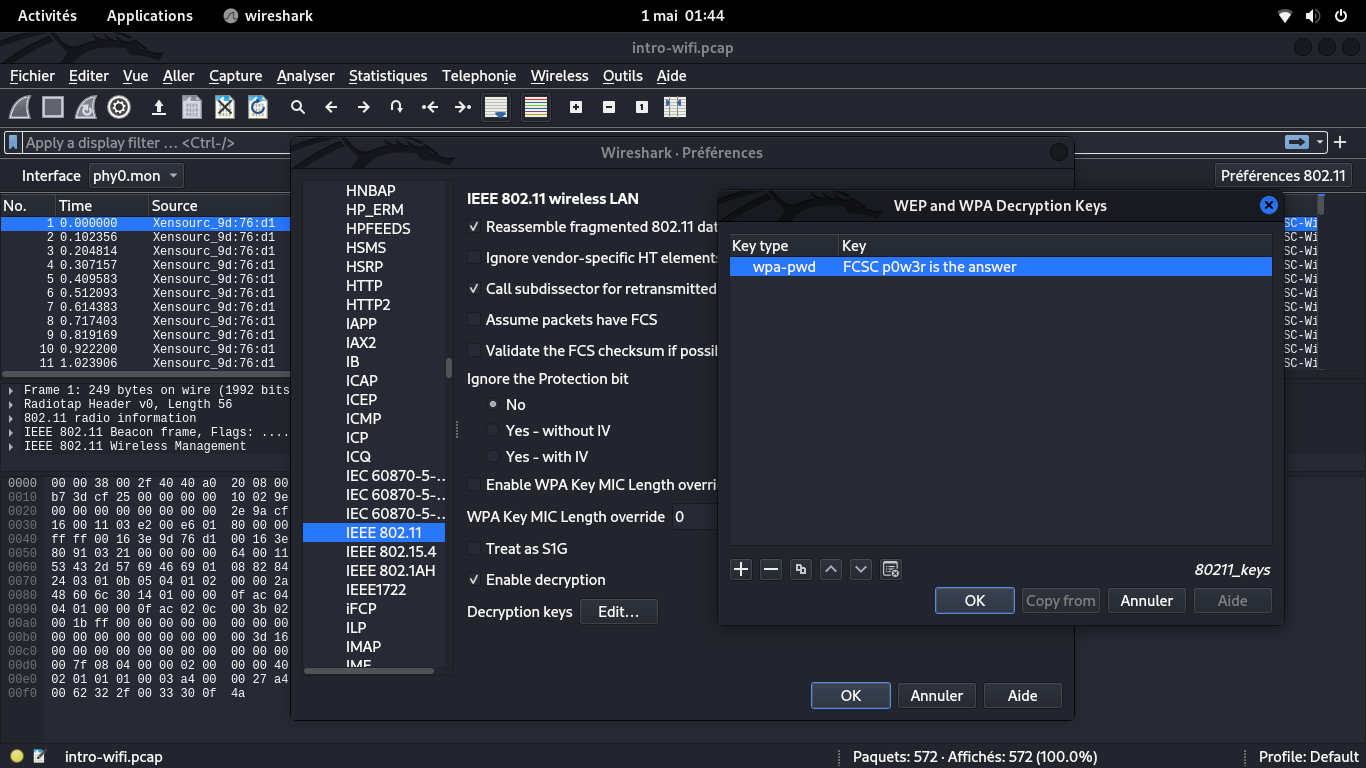

Le mot de passe étant donné (FCSC p0w3r is the answer), on choisira wpa-pwd. Si la clef wifi (qui ressemble à un hash) nous est donnée, on utilisera l'autre mode, wpa-psk (pre-shared key).

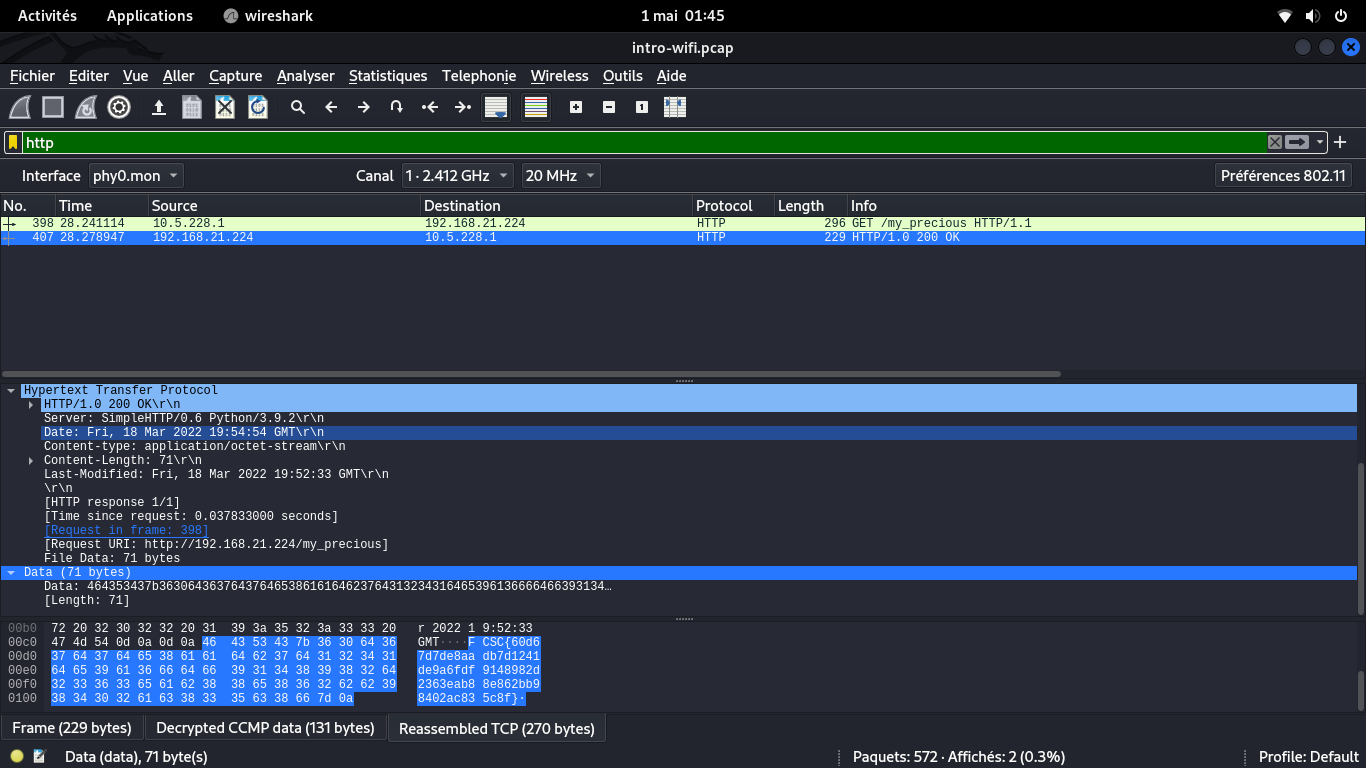

J'ai cherché un paquet HTTP un peu au pif, simplement car il s'agit d'un challenge d'intro, donc,

on ne cherche pas trop compliqué. J'aurai aussi pu simplement chercher "FCSC" dans les paquets,

sachant que les flags commencent tous pareil. On trouve alors:

FCSC{60d67d7de8aadb7d1241de9a6fdf9148982d2363eab88e862bb98402ac835c8f}